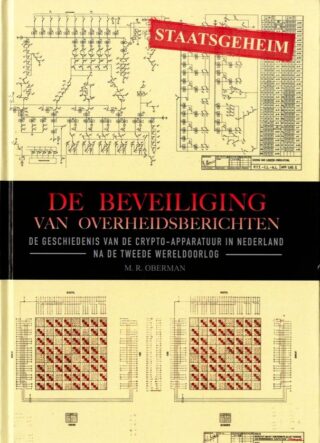

De in dit artikel beschreven geschiedenis gaat over 60 tot 70 jaar geleden. De aanleiding ertoe is ongeveer veertig jaar geleden ontstaan. Ik kreeg toen van mijn vader, Roelof Oberman, de documentatie van het eerste na-oorlogse crypto-apparaat.1 Hij had dat systeem in de jaren 1947-1949 gemaakt. De documentatie van dat systeem heb ik jarenlang bewaard, omdat hij had aangegeven dat het later erg interessant zou kunnen zijn. De documentatie was toen staatsgeheim en daardoor was er nooit over gepubliceerd. Na afloop van het gebruik van de cryptosystemen werd alles altijd vernietigd.

Het begin 1940-1945

Tijdens de Tweede Wereldoorlog kwam de Nederlandse regering in ballingschap tot de conclusie dat de communicatie van de overheidsberichten beter beveiligd moesten worden tegen meelezen door “buitenstaanders”, derden. Het ging toen om telexberichten. Telexbericht-communicatie, moet gezien worden als de verre voorloper van wat nu e-mail is. Toen waren de telexberichten beperkt tot letters en cijfers, dus geen figuren of plaatjes. De belangrijkste vragen die in het kader van het voorgaande beantwoord gaan worden zijn:

- Waarom kwam de overheid tot het inzicht om de beveiliging van de communicatie te verbeteren?

- Welke mensen waren toen koersbepalend?

- Welke organisatie, wie en hoe werd het beveiligingsprobleem van de overheid opgelost?

- Wat waren de conclusies van toen?

Maar eerst: Telex, wat was het?

Telex (verreschrijver) is de Engelse verkorting van: Teleprinter exchange. De telex was in die tijd een soort typemachine2 die aan het telex- en telegraaf-netwerk was gekoppeld. Op die wijze waren de telexsystemen in staat berichten nationaal en internationaal te verzenden of te ontvangen. Het telexnetwerk werd na de oorlog geïntegreerd met het telegraafnetwerk. Eén gemeenschappelijk netwerk was voordeliger dan twee gescheiden netwerken die grotendeels dezelfde type gebruikers bedienden. Het telexnetwerk kon voor de oorlog al zonder tussenkomst van een operator berichten verzenden naar elke aangesloten gebruiker, binnen Nederland, maar ook wereldwijd.

In Nederland liep het telefoonnetwerk achter op het direct, zonder tussenkomst van een operator verbinden van gebruikers. Voor het telefoonnetwerk was dat pas het geval toen de laatste handbediende telefooncentrale opgeheven werd (Warffum, 1957). Voor velen niet bekend, maar het telexnetwerk was in feite al jaren veel geavanceerder dan het telefoonnetwerk. In 2003 werd het telexnetwerk overigens opgeheven, onder andere dankzij e-mail.

Waarom wilde de overheid haar berichten toen beter beveiligen?

In de Tweede Wereldoorlog was, net zoals nu overigens, informatie van groot belang. Het was cruciaal voor de overheid en ook voor de oorlogsvoering. Een deel van die informatie kwam uit onderschepte berichten van de vijand (interceptie). Deze berichten waren veelal voor “buitenstaanders” door een technische ingreep, onleesbaar gemaakt, om de informatie-inhoud te beschermen. Die techniek om berichten onleesbaar te maken voor derden heet: cryptografie of vercijferen.

De essentie van cryptografie is: de toegang tot de leesbare informatie kan alleen met de sleutel waar het “onleesbaar” is gemaakt weer leesbaar worden. Zonder sleutel is er geen kennis of informatie over de inhoud van het bericht te vinden. Het rendement voor het gebruik van cryptografie ligt voor de overheid in:

- Een te breken systeem is niet veilig voor eigen gebruik.

- De onderschepte berichten bevatten vanuit een Defensie situatie vaak strategische informatie over de vijand.

- Vanuit een bedrijfseconomisch oogpunt zijn er vaak grote belangen in de informatie van onderschepte berichten. Dit is tot op de dag van vandaag nog steeds relevant.

Wie waren hier binnen de overheid mee bezig in de jaren ’40?

Al ruim voor, maar ook tijdens de Tweede Wereldoorlog was vanuit het toenmalige Ministerie van Oorlog Kolonel J.A. Verkuyl, één van de cruciale personen, die toen bezig was met methoden voor de beveiliging van overheidsberichten. Tegelijkertijd was hij ook met de analyse van onderschepte cryptografische berichten bezig. Cryptografie wordt ook wel vercijferen genoemd. Tussen enerzijds vercijferen met sleutel en anderzijds ontcijferen van onderschepte berichten, dus berichten lezen zonder de sleutel, zit een praktisch verband. Als een bericht zonder het bezit van de sleutel te ontcijferen is, dan is het een zwak systeem, een onveilig systeem. Dat ontcijferen zonder sleutel, ook wel crypto-analyse genoemd, heeft vaak een wiskundige basis.

Al voor de Tweede Wereldoorlog werkte Verkuyl voor het Ministerie van Oorlog in Nederlands-Indië. De onderschepte berichten waar hij zich, vanwege de analyse ervan, voornamelijk mee bezig hield, waren berichten van de Japanse diplomatieke dienst en de Japanse oorlogsmachine (1939-1942). Ook Nederlands-Indië voelde zich namelijk in die tijd bedreigd door de Japanse expansie in de Aziatische regio.

Wat deed Verkuyl in de Verenigde Staten?

Toen Japan zich te veel richting Nederlands-Indië ging bewegen werd Verkuyl (en vele anderen) overgeplaatst. Verkuyl ging naar de Verenigde Staten. Zijn kennis in Nederlands-Indië, opgedaan door de analyse van de Japanse codes was interessant voor de Amerikaanse overheid. Japan was namelijk ook een bedreiging voor de Verenigde Staten aan het worden. Hij ging op verzoek van de Verenigde Staten werken bij een voorloper van de Amerikaanse veiligheidsdienst, een voorloper van de National Security Agency (NSA). Zijn kennis van de Japanse codes was voor de Verenigde Staten doorslaggevend om hem in te huren.

Stappen die de overheid na de oorlog op het gebied van de berichtbeveiliging nam

De eerdergenoemde Verkuyl zag de noodzaak in en was tevens de motor achter het oprichten van een overheidsbureau om alle cryptografische beveiligingsonderwerpen te coördineren. Onderliggend gold dat ook voor zijn crypto-analyse ervaringen, want zonder crypto-analyse was nooit duidelijk hoe sterk een met cryptografie beveiligd systeem echt was. Vanuit de militaire hoek was J.A. Verkuyl onmiskenbaar de drijvende krach achter de berichtbeveiliging. Een andere belanghebbende voor berichtbeveiliging was het ministerie van Buitenlandse Zaken (BuZa). Zij waren ook sterk betrokken bij het beveiligingsonderwerp. BuZa heeft veel buitenlandse communicatieverbindingen, namelijk tussen alle ambassades in de wereld en den Haag. In de oorlog was de motor vanuit BuZa Mr. J.R.F. van der Schrieck en direct na de Tweede Wereldoorlog werd dat dr. H.D. Pierson.

Wat gebeurde er?

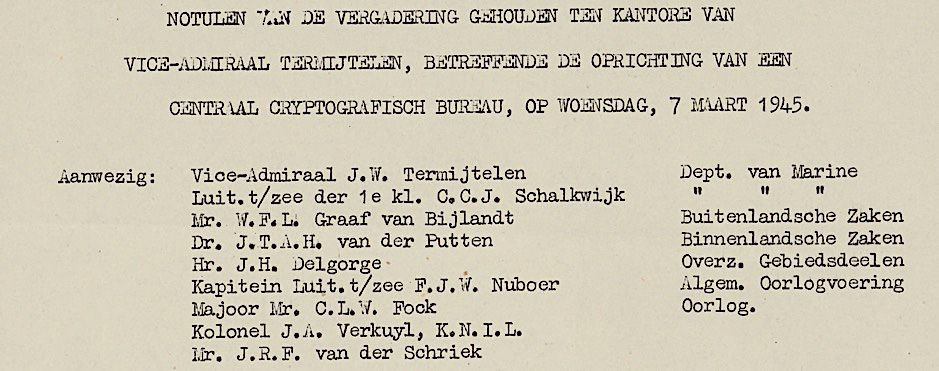

1 – Oprichting Code Coördinatie Bureau (CCB)

Onderstaand is het fragment van de oprichtingsvergadering van het Code Coördinatie Bureau weergegeven. Het CCB was bepalend voor de beveiliging van de overheidsverbindingen met cryptografie, sterkte van het algoritme en verwante onderwerpen. Er was, gezien de deelname aan de oprichtingsvergadering van het CCB, breed draagvlak uit de top van de verschillende overheidsonderdelen. Die vergadering was in Londen, waar de Nederlandse regering in ballingschap verbleef. De finale oprichting was in juni 1945.

2 – Cryptografie, en crypto-analyse

Parallel aan het CCB, werd een crypto-analyse afdeling opgericht door de Nederlandse Overheid. Door de aard van de werkzaamheden, “geheimer dan geheim”, werd die afdeling wat weggestopt in de overheid. De afdeling werd onderdeel van de Marine Inlichtingen Dienst, (MARID VI). Het hoofd van die afdeling werd wederom J.A. Verkuyl.

De leerpunten

- Elk land zal, als het vercijferde berichten kan breken, dat ongeacht de bron of bestemming doen.

- Het lijkt misschien gevoelsmatig of anders moreel verwerpelijk: berichten van bondgenoten breken, in de geopolitiek wordt daar principieel anders over gedacht. De feiten zijn zo: het gebeurde toen en het gebeurt nog steeds.

- Ontcijfering van berichten van “derden” levert cruciale kennis op voor wat een sterk of zwak vercijfersysteem zou kunnen zijn.

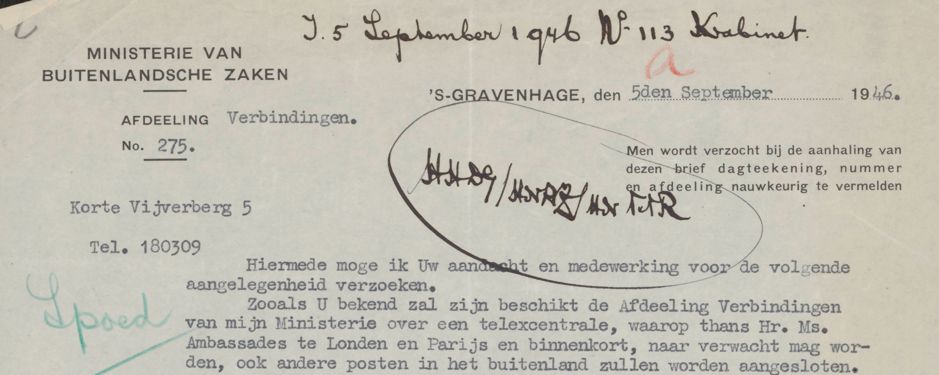

Opdracht voor het eerste crypto-apparaat naar PTT3

De overheid was zich inmiddels bewust van de noodzaak om elektronische berichten te beveiligingen. Deze noodzaak moest omgezet worden in een product wat dat kon realiseren. In die tijd was ook duidelijk, mede door de Nederlandse crypto-analyse activiteiten, dat een aangekocht product uit een ander land wellicht gecompromitteerd zou kunnen zijn. Gecompromitteerd: een cryptografieproduct met een makkelijk toegankelijk achterdeurtje voor “iemand”. Juist deze achterdeur-overweging werd de basis voor de opdracht van de overheid, het ministerie van Buitenlandse Zaken aan PTT om een eigen product te ontwerpen. PTT was toen ook overheid. Zij kreeg de opdracht om een crypto-apparaat te maken.

PTT, de overwegingen

Communicatienetwerken beheren en ontwikkeling in overleg met de industrie was toen de kerntaak van PTT. Beveiliging van de netwerkverbindingen met cryptografie was een mogelijkheid die voor een beperkt aantal PTT-klanten noodzakelijk was. Voornamelijk overheidsonderdelen zoals Buitenlandse Zaken voor bijvoorbeeld ambassadeverkeer en Defensie-onderdelen voor hun verkeer. De opdracht voor het eerste systeem kwam ook van het ministerie van Buitenlandse Zaken. Verkuyl zijn werk bij de Amerikaanse crypto-analyse dienst had ook geleerd dat systemen van anderen landen, organisaties niet perfect konden zijn, sterker nog dat ze wellicht een makkelijk te gebruiken achterdeur als simpele toegang tot de originele berichten ingebouwd konden hebben. De producent of de achterliggende overheid kon dan die berichtenstroom gemakkelijk meelezen.

Waar bij PTT?

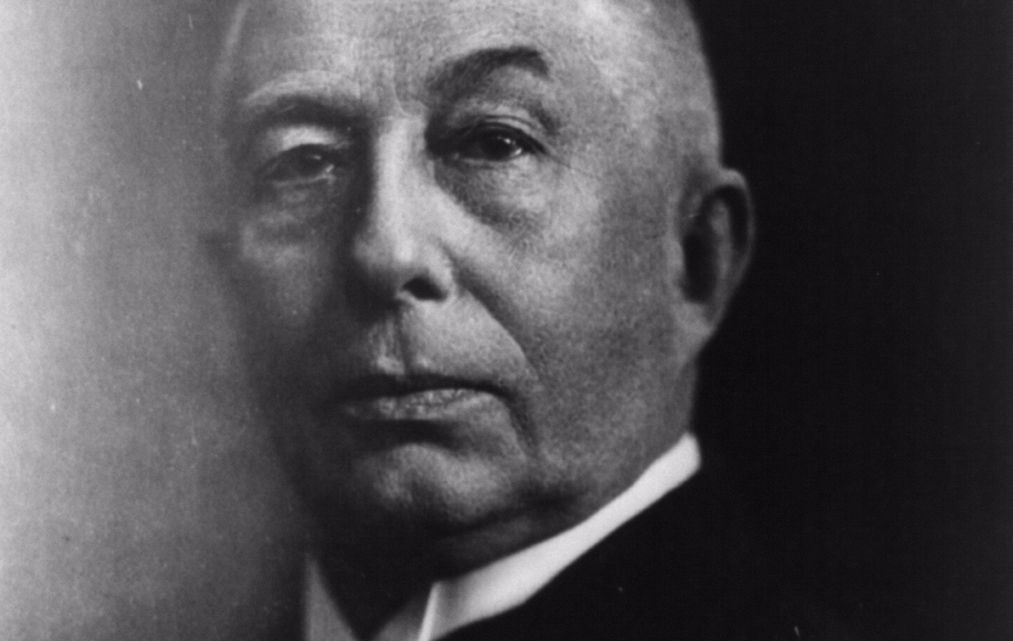

Om die reden viel voor de Nederlandse overheid toen de keuze op PTT voor een te ontwikkelen apparaat: PTT had alle kennis, was overheidsonderdeel en daardoor een betrouwbare partner. Deze keus was het standpunt in 1946. PTT was in die tijd onderdeel van het Ministerie van Verkeer en Waterstaat. Dat ministerie beheerde tal van infrastructuren in Nederland. De opdracht kwam binnen bij de directeur-generaal van PTT. De opdracht werd uiteindelijk onder leiding van toen nog het Centraal laboratorium, later het Dr. Neher Laboratorium, uitgevoerd door het hoofd van het Apparatuur Laboratorium (Oberman). De onderstaande opdracht voor het eerste na-oorlogse crypto-apparaat kwam van het ministerie van Buitenlandse Zaken.

1947-1956 De Colex en de Ecolex – Technisch/functionele overwegingen

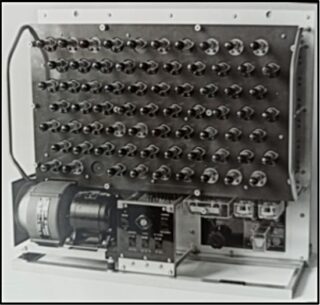

Het eerste vercijfersysteem heette: de Colex (Code Telex). Het systeem was opgebouwd uit relais. De eerste versie van de Colex gebruikte 60 relais, de finale versie was opgebouwd uit 100 relais. Deze toename lijkt vreemd, maar er was een goede reden voor.

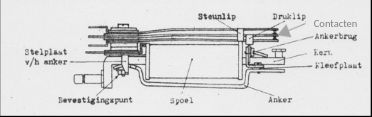

Maar eerst, wat was een relais?

Relais zijn schakelcomponenten, die contacten in werking kunnen zetten of verbreken door een stroom op de magneetspoel van het relais te zetten. De contacten worden, wanneer er een stroom door die magneetspoel loopt, geactiveerd. Contacten kunnen op die wijze geopend of gesloten worden. Onderstaand is het dwarsaanzicht van het relais, dat gebruikt werd in de Colex, getekend.

Ontwerpoverwegingen voor de Colex

In het eerste Colex-systeem waren 60 relais nodig voor de gewenste vercijferfuncties. Later bij de derde proefversie van het Colex systeem bevatte het systeem echter geen 60, maar 98 en nog twee reserve relais. De gedachte was inmiddels, dat wanneer het systeem op een aantal ambassades, dus ergens ver weg van Den Haag in de wereld, geplaatst zou zijn, het onderhoud van het systeem echt eenvoudig, simpel moet zijn. De relais waren vanuit die gedachtegang daarom in het finale ontwerp identiek gemaakt. Het gevolg van het identiek maken: er waren meer relais nodig, maar tegelijkertijd wel als voordeel: er was maar één type relais nodig ingeval er ergens een storing in het systeem was. Daardoor was het eenvoudig om bij een storing in het systeem een “verdacht” relais om te wisselen met een reserve relais.

In het eerste Colex-systeem waren 60 relais nodig voor de gewenste vercijferfuncties. Later bij de derde proefversie van het Colex systeem bevatte het systeem echter geen 60, maar 98 en nog twee reserve relais. De gedachte was inmiddels, dat wanneer het systeem op een aantal ambassades, dus ergens ver weg van Den Haag in de wereld, geplaatst zou zijn, het onderhoud van het systeem echt eenvoudig, simpel moet zijn. De relais waren vanuit die gedachtegang daarom in het finale ontwerp identiek gemaakt. Het gevolg van het identiek maken: er waren meer relais nodig, maar tegelijkertijd wel als voordeel: er was maar één type relais nodig ingeval er ergens een storing in het systeem was. Daardoor was het eenvoudig om bij een storing in het systeem een “verdacht” relais om te wisselen met een reserve relais.

De praktijk

In die tijd, circa 1948, was een retourtje naar de ambassade in Washington nog twee weken heen en vervolgens weer twee weken terug met een schip vanuit Nederland. Deze vorm van ontwerp, identieke relais in plaats van minimalisatie van het aantal relais, zal zeker zijn nut gehad hebben in het oplossen van storingen van een 7*24 uur werkend apparaat.

Electronische componenten na WOII

Relais waren elektromechanische componenten. Na de oorlog waren deze onderdelen, zoals zoveel componenten, lastig te verkrijgen. Radiobuizen, waar een vergelijkbare oplossing mee gemaakt zou kunnen worden, waren echter in die tijd geheel niet voorhanden. Het waren toen ook nog kwetsbare componenten. De Colex was daarom met relais opgebouwd. Het systeem kon met de relais oplossing 3 tot 6 tekens per minuut van een telexbericht vercijferen.

De Colex was geplaatst in de ambassades van Londen, Parijs, Washington en Jakarta en twee systemen in het ministerie in Den Haag, 6 systemen in totaal. Er waren 1200 relais ingekocht, om daarmee 12 Colex-vercijfersystemen te bouwen. Het is echter nooit verder dan 6 systemen, gekomen. Radiobuizen als vervanging van de relais waarmee de Colex was gebouwd, hadden eerder zijn intrede gedaan dan gedacht.

Er waren dus praktisch gezien 600 relais over. Het waren toen kostbare componenten, die moeizaam verworven waren. Het waren ook componenten die in een geheim project gebruikt waren of gebruikt zouden gaan worden. Er is echter met de “overtollige” relais wat mee gebeurd, wat achteraf ook nog eens vrij verrassend bleek te zijn.

Anekdote

Anekdote: wat is er gebeurd met de zeshonderd overtollige Colex relais? Er waren door de snelheid van de technische ontwikkelingen dus al vrij snel, zeshonderd relais over. Deze relais zijn door Kosten (hoofd van de Mathematische afdeling bij het PTT-laboratorium) toen in 1950 duidelijk werd dat de nieuwe systemen niet meer met relais, maar met radiobuizen gemaakt gingen worden, gegeven aan de net afgestudeerde ir. W. van der Poel. Hij kwam in 1950 direct na zijn afstuderen in dienst bij PTT. Zijn opdracht was toen: bouw een computer. Deze zeshonderd “overtollige” relais zijn daar de basis voor geweest.

De eerste, goedwerkende, Nederlandse computer werd door van der Poel met voor de Colex bedoelde relais gebouwd. Deze computer heette initieel ARCO (Automatische Relais Calculator voor Optische berekeningen), later Testudo (Latijn voor schildpad). Deze naam stemde beter overeen met de “snelheid” van de berekeningen van deze uitsluitend uit relais opgebouwde computer.

De indienststelling van de Colex

Eind 1947 was het eerste systeem bij de Centrale Werkplaats van PTT voor het ministerie van Buitenlandse Zaken gereed. In de loop van 1948 werden de systemen in de verschillende ambassades geïnstalleerd.

Op de onderstaande foto is te zien hoe de toenmalige minister-president W. Drees het Colex netwerk in dienst stelde. In Londen, Parijs, Washington, Jakarta en Den Haag werden veilig via het telexnetwerk verbonden. De indienststelling was: 5 april 1949. Het verzoek van BuZa aan PTT in 1946 was: maak een veilig cryptosysteem voor BuZa, was geslaagd.

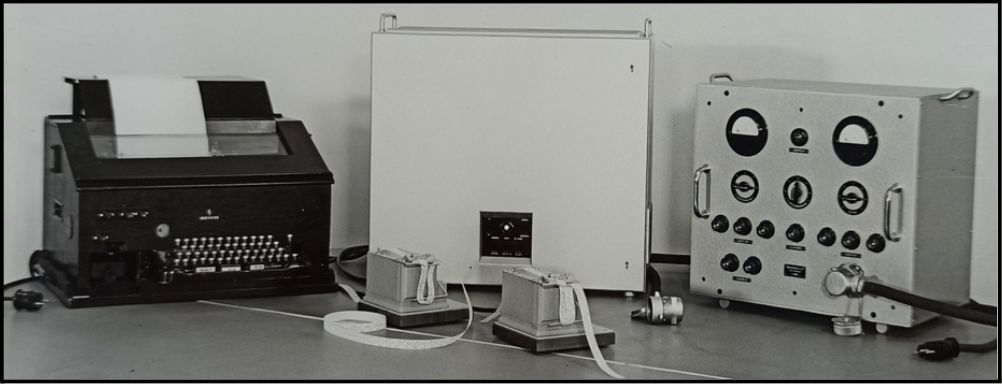

Na de Colex

De opvolger van de Colex, de Ecolex werd bij PTT in 1950 met radiobuizen ontworpen. Het systeem was functioneel identiek aan de Colex, de relais uitvoering. De vercijfersnelheid ging van 6 tekens per minuut naar 40 tekens per minuut. Nu een onwaarschijnlijke traagheid, toen fascinerend snel. De praktijk, het was een aanzienlijke verbetering voor de snelheid van de informatie-overdracht tussen de belangrijkste Nederlandse ambassades in die tijd. Dat de opvolger van de Colex al in 1950, een jaar na de indienststelling ervan mogelijk was, was onverwachts snel. Wat interessant werd in die jaren, was dat de Koninklijke Marine de Ecolex systemen aan boord van (al) haar schepen ging introduceren.

De markt voor cryptografie-apparaten

Was er concurrentie?

In de jaren 1952-1957 werd door Oberman, soms samen met Verkuyl enkele keren de grootste crypto-apparatuurleverancier (Crypto AG) ter wereld, Hagelin, bezocht. Er kwamen verrassende conclusies uit die bezoeken naar voren. Na zo’n bezoek werd door Verkuyl gesteld dat met de gedemonstreerde nieuwe Hagelin crypto-apparatuur de huidige Nederlandse crypto-analyse gereedschappen van zijn analyse-organisatie onbruikbaar zouden worden.

Bezoeken aan Hagelin, bedenkingen achteraf

Diverse keren in de jaren daarna, dat Oberman bij Hagelin op bezoek was, vroeg hij zich af of hij Hagelin wel echt de baas was. Die gedachte werd veroorzaakt doordat Hagelin niet wilde ingaan op enkele verbeteringen van zijn systemen, die hij met hem besprak. Oberman had voor Nederland diverse crypto-octrooien met PTT vastgelegd. Hij wilde een aantal functionele verbeteringen uit die octrooien ruilen met Hagelin. Hij ging alle keren nergens op in. Hagelin zijn bedrijf was vanaf 1952 gevestigd in Zwitserland. Het kreeg door de neutraliteit van Zwitserland een uiterlijke vorm van onafhankelijkheid als de grootste internationale leverancier van crypto-apparatuur. De waarheid hierachter is anders.4

Anekdote over Hagelin

In 1953 was Oberman op bezoek bij Hagelin in Zwitserland, maar hij niet alleen. Het volgende voorval wat bij een bezoek aan het bedrijf van Hagelin plaatsvond is boeiend. Na zijn bezoek aan Hagelin in Zug wachtte Oberman buiten op ruime afstand om te zien wie er daarna wellicht nog zou komen. Inderdaad ruim een uur later kwam het volgende bezoek aan en wel in Russische auto’s. Kennelijk had Rusland dus interesse in iets wat Hagelin deed.

De conclusie van Oberman was: een Russische delegatie heeft hier niets te zoeken, tenzij Hagelin, Russische wensen in zijn systeem wilde implementeren. Andere onderwerpen konden zijn: landen waar Hagelin zijn systemen verkocht, of meer specifiek de kopende organisaties met hen besprak. Rusland had zijn eigen cryptomachines. Zij, de Russen, hadden in het geheel Hagelin zijn producten niet nodig, maar kennelijk wel wat anders van hem. Het paste in Oberman zijn visie allemaal niet bij: dit is een onafhankelijke crypto-apparatuur leverancier.5

Terug naar de bouwsteen van de Ecolex: Wat is een radiobuis?

Een radiobuis is een elektronisch apparaat dat wordt gebruikt om elektronische signalen te versterken of te besturen zoals aan of uit zetten. De radiobuis bestaat uit een glazen buis waarin zich een vacuüm, “niets” bevindt. Binnenin de buis bevinden zich een elektronen verzender en een elektronenontvanger, evenals een elektrode om de elektronenstroom tussen de verzender en ontvanger te regelen. Met deze elektrode wordt dus de stroom van de elektronen die door de buis gaat in omvang bestuurt.

Een vleugje techniek – Van radiobuis naar transistor

Oberman was door bezoeken aan onder andere IBM en WestingHouse in de Verenigde Staten in de loop van 1952 tot de slotsom gekomen, dat radiobuizen hun beste tijd alweer gehad hadden. De transistor was naar Oberman zijn mening de betere, de beste technische uitvinding. Het was een component, die een fundamentele stap vooruit zou gaan zetten voor de realisatie van automatiseringssystemen, computersystemen, maar ook voor cryptosystemen.

De transistor

De transistor werd gezien als een toekomstbestendige bouwsteen voor de cryptosystemen:

- De schakeltechnische basiseenheid was factoren kleiner, het gevolg: minder omvangrijke systemen.

- Lager energieverbruik, waardoor er minder warmteontwikkeling was.

- Snellere schakelmogelijkheden.

- Robuuster dan radiobuizen, waardoor minder onderhoud.

- Ongevaarlijke laagspanning en daarmee onderhoudsveiliger.

In die jaren was door onder andere door Oberman bij PTT de discussie geopend met IBM dat ze naar de transistor over wilde stappen. De overwegingen lagen ten gunste van de transistor in vergelijking met radiobuizen voor de hand:

- Veel kleiner volume per component,

- minder energie, dus minder warmte,

- laagspanning waardoor veiliger,

- compactere bouwmogelijkheden en

- ook al meteen veel robuuster.

De afwegingen voor PTT

Die afwegingen waren voor PTT de motor achter de inzet van de transistor in systemen. IBM had daarentegen fors in de radiobuizentechnologie geïnvesteerd en wilde daarom daar nog bij blijven. Dat kwam grotendeels voort uit IBM haar defensie-inspanningen in de Verenigde Staten (lees: investeringen). Daarentegen was binnen PTT een stroming, die zo snel mogelijk naar systemen gebaseerd op transistoren over wilde gaan. Begin 1953 was Oberman in gesprek met leveranciers van commercieel verkrijgbare transistoren. Het spreekt bijna voor zich, maar toch. Enkele jaren voor de overdracht van het onderwerp cryptografie naar Philips was bij PTT nog een Ecolex op basis van transistoren gemaakt (1955).

De transistor Ecolex (II) was opgebouwd uit ±150 tal transistoren. Ter relativering, nu, ruim 65 jaar later: De nieuwste Apple chip bestaat anno 2024 uit 25 miljard transistoren, of lees 160 miljoen keer zo veel als de Ecolex II aan componenten bevatte.

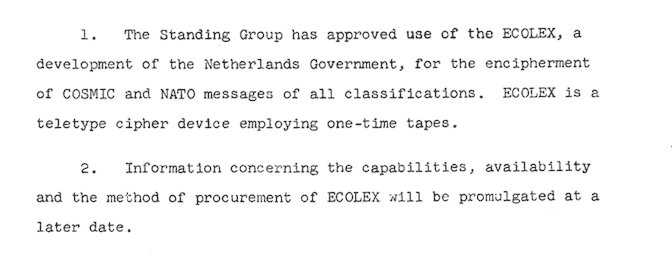

De Ecolex, NAVO-goedgekeurd

In 1954 werd de Ecolex door de NAVO goedgekeurd. Dat was bijzonder, omdat landen als Engeland, Frankrijk en de Verenigde Staten hun eigen systemen hadden die ze inbrachten. Die landen waren veel dominanter in de NAVO dan Nederland. NAVO-goedgekeurd en dat voor een niet-Engels/Amerikaans systeem in het begin van de 50-jaren, was een serieuze mijlpaal voor het verwerven van een plaats in de NAVO en daarmee indirect in de internationale crypto-apparatuur markt. Een deel van de goedkeuringsbrief van de NAVO is onderstaand weergegeven.

Het spanningsveld over cryptografie binnen PTT

In het begin van de jaren ‘50 veranderde het standpunt binnen PTT, over het onderwerp cryptografie. De directeur-generaal vond dat het succes van de Colex en de opvolger ervan te veel leidde tot serieproductie. De praktijk was dat elke twee weken een machine werd gemaakt. Het gevolg van het directeur-generaal standpunt: Cryptografie moet aan de industrie overgedragen worden. Dat standpunt leidde in 1957 tot een contract met Philips USFA. Zij namen uiteindelijk alles op cryptogebied van PTT over. PTT (lees Oberman) stopte “gedwongen” compleet met het onderwerp. Anders gezien: door de overdracht legde PTT de basis voor de nationale crypto-industrie, de crypto-activiteiten van Philips USFA. Het werd de start van de Nederlandse crypto-industrie, die zo’n 45 jaar later, in 2003 ten onder ging.

De overgang van PTT naar USFA in 1957, de gevolgen

Dankzij de overdracht van de PTT-kennis en de CWP-productiekennis had USFA een vlotte start eind 1957 kunnen hebben. De verkoop van crypto-apparatuur was een vrij gesloten markt qua kennis en afnemers, het PTT-voorwerk kon nuttig voor ze zijn. Het gevolg van de overdracht was dat USFA weliswaar de kennis en productiemogelijkheden overgedragen had gekregen, maar dat er totaal geen ondersteuning door PTT in welke vorm dan ook kwam voor Philips USFA.

Het afscheid

Het werd voor PTT een ingrijpend afscheid. Binnen twee jaar was 80% van de bemensing van het Apparatuur Laboratorium van Oberman vertrokken naar de TH Delft. PTT kon of wilde het onderwerp intern niet meer op de kaart zetten. Een onderliggende reden voor het vertrek van het onderwerp was dat niet, zoals oorspronkelijk bedoeld zou alleen de productie vertrekken. Maar 5 jaar na de eerste stap van de directeur-generaal van PTT bleek het niet meer alleen de productie met toen, 1952, als argument het is serieproductie en dat hoort niet bij PTT, maar werden inmiddels ook alle onderzoekselementen aan USFA overgedaan.

Het effect van de overdracht

Met de verkoop van alles wat PTT aan cryptografie deed aan Philips was de opmaat naar een nieuwe industrietak in Nederland van start gegaan. De overdracht bleek achteraf niet goed georganiseerd te zijn. De praktijk in die jaren daarna pakte namelijk totaal anders uit. Het werd eerder een drama dan een succes. Het eerste USFA-systeem kwam pas zes jaar na de overdracht door PTT van alle cryptokennis. Het duurde daarna nog enkele jaren voordat Philips USFA aan de NAVO kon leveren. Nederland zelf was een te kleine afzetmarkt. Voor het commerciële bestaansrecht van USFA was de noodzaak tot levering aan andere organisaties hoog, zoals de NAVO of westers/neutrale landen noodzaak.

Wie of wat was Philips USFA?

USFA had ervaring in het defensiewerkveld, in zoverre sloot het crypto-apparatuurwerkveld aan op hun productenpakket. De afkorting USFA staat voor Ultrasone Fabriek: cryogene techniek, proximity fuses voor raketten en nachtkijkers. USFA was in die jaren gevestigd aan de Schouwbroekseweg in Eindhoven. Een aantal mensen vond overigens dat de afkorting van USFA stond voor: us fa-briekje.

USFA ontwikkelde en maakte direct na de oorlog en nog vele jaren daarna geheel andersoortige apparatuur voor het ministerie van Defensie (MvD). USFA had geen ervaring in het cryptowerkveld noch telexnetwerkkennis. De directeur, in de periode rond de overdracht van PTT naar USFA, was A. van Wijk. Hij was in 1927 in dienst gekomen bij Philips Natlab. Na de oorlog kreeg hij een functie bij de voorloper van Philips-Usfa NV. Hij werd begin van de 50-jaren directeur van USFA. In 1965 ging van Wijk met pensioen. Hij heeft het overgangsproces en de jaren daarna het onderwerp crypto van PTT naar USFA in 1957 vanuit Philips vormgegeven.

Het tijdsbeeld 1947-1965

In de periode van de Koude Oorlog werd de elektronische berichtbeveiliging als een potentiële groeimarkt gezien. Er waren weinig onafhankelijke leveranciers. De PTT crypto-apparatuur producten waren in het veld bewezen. Naast het ministerie van Buitenlandse Zaken, vrijwel elke ambassade had een Colex of Ecolex, waren de door Oberman ontwikkelde vercijfersystemen ook op alle Koninklijke Marine schepen in gebruik in die jaren.

De Koude Oorlog maakte dat het onderwerp berichtbeveiliging een hoge prioriteit had bij de Nederlandse Overheid. Onderliggend, maar cruciaal voor de snelheid van de invoering van online crypto- apparatuur, was dat met de overgang van codeboeken naar elektronische vercijferapparatuur er sprake was van een forse personeelsbesparing. Maar ook van een sterk verbeterde doorlooptijd van het beveiligings- en communicatieproces. In essentie: minder mensen, minder kwetsbaarheden, snellere en veiligere communicatie.

Conclusies van toen

Wat was het belang van Nederland in de beveiliging van berichten en informatie?

- De keuze voor een nationaal cryptografiesysteem had een achterliggende reden: De behoefte, de noodzaak, aan absolute beveiliging van het overheidsberichtenverkeer en dus ook geen achterdeuren voor een ontcijfering door derden.

- Buitenlandse organisaties werden (terecht) niet vertrouwd.

- Het is, maar dan vanuit een ander perspectief, de reden geweest om onbreekbare cryptosystemen niet aan “iedereen” te faciliteren. Het zou bijvoorbeeld de nationale crypto-analysedienst werkeloos maken. De overheid zou veel politieke en bedrijfseconomische informatie missen…..

- De basis was dat de kennis van enerzijds cryptosystemen en anderzijds crypto-analyse hand in hand gaat.

- De keuze voor een bewezen veilig cryptografisch systeem was van cruciaal belang voor de effectieve beveiliging van de telex-overheidsberichten.

De ultieme beveiliging: het bewijs van Shannon en binnenkort: quantum computing

De door de Nederlandse overheid gebruikte vercijfertechniek heet OTP: One Time Pad. Het was en is een onbreekbaar cryptografisch systeem door het eenmalig gebruik van de vercijfersleutel. Die vercijfersleutel moet volledig willekeurig samengesteld zijn. Het principe van OTP: de boodschap, ook wel klare tekst genoemd, mengen met een volstrekte willekeurig samengestelde sleuteltekst, was rond de Eerste Wereldoorlog al bekend, maar was in die tijd wiskundig nog niet bewezen.

C. Shannon, de wiskundige en het OTP-bewijs

In 1949 werd voor het eerst een wiskundige onderbouwing gegeven van de vercijfersterkte van het OTP-principe. De basis in het wiskundige bewijs ging uit van zogenaamde witte ruis als sleuteltekst. Dat is ruis waarbij aantoonbaar geen verband bestaat tussen elk onderdeel van die ruisreeks. Op die wijze werd een boodschap schijnbaar verdronken in die ruis. Wanneer aan de ontvangstzijde diezelfde ruis van het ontvangen, vercijferde bericht, weer afgehaald werd, kwam de boodschap weer “bovendrijven”. Deze theorie en het wiskundige bewijs werd beschreven door C.E. Shannon.6 Het document was tot 1957 geclassificeerd geweest door de Amerikaanse veiligheidsdienst. Shannon zijn werk is daardoor niet van invloed geweest op de Nederlandse keuze in 1946 voor een OTP-systeem.

Toen en quantum computing nu?

Dat was toen, maar nu: met de quantum computer komt een schier onbeperkte rekencapaciteit beschikbaar. Dat betekent dat dus ook schier onbeperkte crypto-analyse capaciteit beschikbaar komt. Na Shannon’s bewijs zijn vrijwel alle cryptografische systemen gebaseerd op een algoritme, dus wiskunde. Door de onbeperkte rekencapaciteit is elk algoritme systeem met de juiste wiskunde naar verwachting terug te vinden, terug te rekenen. Echter de wiskundige analyse van Shannon zegt ook dat daarmee de OTP-vercijfering die na WO-II al gebruikt werd door de Nederlandse Overheid, niet oplosbaar, niet breekbaar, is met quantum computing.

Pluspunten van OTP, One Time Pad.

- Het is een bewezen onbreekbaar systeem mits correct geïmplementeerd.

Minpunten van OTP

- De sleutelproductie, echte ruis genereren, vergt kennis en is arbeidsintensief.

- De sleuteldistributie vergt significante organisatorische inspanning.

- Sleutelreproductie is noodzakelijk, omdat de bron alleen, dus éénmalig, een unieke sleutelband kan genereren. De ontvangkant heeft echter diezelfde sleutelband ook nodig.

Er zijn weliswaar meer minpunten te noemen, maar die zijn veel minder hard. De absolute beveiliging was in veel toepassingen doorslaggevend voor de OTP-keuze in 1946. Het arbeidsintensieve sleutelbeheer, dat inherent is aan OTP-systemen, was ondergeschikt aan de ultieme beveiliging van het berichtenverkeer.

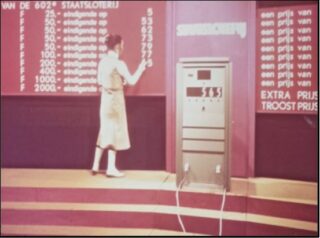

Geen cryptografisch apparaat, maar wel de kern ervan: de sleutelgenerator

Nu lijkt cryptografie heel geheimzinnig en dus weinig zichtbaar, maar er is een apparaat dat in de basis een cryptografisch systeem is, wat vrijwel iedereen op televisie heeft gezien in de jaren 1960-1990.

Het eerste elektronische loterijsysteem voor de Staatsloterij werd in 1970 gemaakt door Oberman, waar hij hoofd was van de afdeling Schakeltechniek aan de TH-Delft. Van het systeem zelf is alleen nog een technisch functionele beschrijving over. Het tweede loterij systeem werd ongeveer tien jaar later (1981) gemaakt onder verantwoordelijkheid van Oberman zijn medewerker: A. Snijders.

Wat betekenen de keuzes van toen voor nu?

Veel algoritme gebaseerde cryptografiesystemen, in mijn optiek alle…, zullen daardoor gebroken gaan worden. Echter niet de OTP-systemen. Die zijn namelijk niet op een wiskundig algoritme gebaseerd, maar op het mengen van de boodschap met de eerdergenoemde witte ruis. Er zal daardoor een “wederopstanding” gaan komen voor het bewezen veilige systeem: het One Time Pad systeem.

-Het raadplegen van 185 archiefdozen van het Nationaal Archief te Den Haag.

-Diverse gehonoreerde inzageverzoeken door het Ministerie van Algemene Zaken.

-Het resultaat van diverse inzageverzoeken aan de AIVD en hun welwillende medewerking aan het onderwerp.

-De basis werd daardoor gelegd met het boek: Staatsgeheim, beveiliging van overheidsberichten: www.oberman.nl/boek

Noten

1 – De auteur is bereikbaar via [email protected]

2 – Alle foto’s: www.cryptomuseum.com

3 – Toen PTT, sinds 1-1-1989 KPN

4 – https://www.cryptomuseum.com/

5 – https://www.cryptomuseum.com/intel/cia/rubicon.htm

6 – A Mathematical Theory of Cryptography Case 20878 MM-45-110-92 September 1, 1945